突然、社内のネットワーク管理を任されてしまったあなたへ|最低限知っておきたい用語 ~第四弾 ネットワーク構成・範囲・仮想化編~

⇒突然、社内のネットワーク管理を任されてしまったあなたへ|最低限知っておきたい用語 ~第三弾 セキュア接続・アクセス制限編~ の続き

第1〜第3弾のコラムでは、ネットワークの“流れ”や“守り方”に関する基礎を整理し、「住所を理解し」「交通網を把握し」「安全な通路を整備する」 という土台を固めてきました。

次のステップとなる第4弾の本稿では、“そもそも自社ネットワークとはどの範囲を指すのか”、“拠点同士はどのようにつながっているのか”、“社内をどう区切れば安全で効率的なのか”といった 「ネットワーク全体の地図」を掴むための用語を整理します。

社内ネットワークの“範囲”や“つながり方”を理解しておくことは、トラブル対応の効率を大きく左右します。LAN/WAN/VLAN/NAT/SSIDの5つを軸に、ネットワーク全体の地図を描けるようになるための基礎を解説します。

実務運用に必要なネットワーク構成・範囲・仮想化

ネットワーク管理の実務では、「どこまでが自社ネットワークで、どこからが外部なのか」「社内のどの部分が、どのように切り分けられているのか」「Wi-Fi・有線・拠点間通信がどうつながっているのか」を正しく把握しているかどうかで、運用の難易度が大きく変わります。

もしこの“ネットワークの地図”が曖昧なままだと、

- どこで障害が起きているか特定しづらい

- どの機器の設定を調整するのが適切なのかが不明

- セキュリティの穴がどこにあるか判断できない

- 拠点追加や構成変更に時間がかかる

といった問題が起こりがちです。このような問題を回避するためにも、「LAN」や「WAN」などネットワーク用語自体の意味を理解し、それぞれがどのように結びついているかを把握することが重要です。

次の章からは、ネットワークの「地図の描き方」そのものとなる各用語を順に紐解いていきます。

LAN(Local Area Network)|“社内ネットワークの最小単位”

LANとは、Local Area Networkの頭文字をとってLAN(ラン)と呼ばれています。Localとあるように社内・施設内など「限られた範囲のネットワーク」です。

LANはネットワーク構成図を描くうえで最初の単位となる“社内ネットワーク”です。

主に

- オフィス内

- 工場内

- 店舗内

- 学校などのキャンパス内

といったエリア範囲で構築されています。

LANの特徴は以下の通りです。

- 範囲が限られているため通信が高速

- 利用者や機器を管理しやすい

- 多くの場合、自社で構築・運用する

ネットワーク管理=まずはLAN管理からと言っても良いほど、日常運用の中心となる領域です。PC・プリンタ・サーバー・Wi-Fiアクセスポイントなど、日常業務で使うほとんどの機器がこのLANの中に存在します。障害が起きたときも、まずLAN内部で問題が起きているのか、外部(WAN側)なのかを切り分けることが重要です。

WAN(Wide Area Network)|“拠点と拠点を結ぶ大動脈”

WANとは、Wide Area Networkのことを指し、こちらも頭文字をとってWAN(ワン)と呼ばれています。WideとあるようにWANは、「地理的に離れた場所をつなぐ“広域のネットワーク”」で、拠点間連携やクラウド利用の前提となります。

LANと対比して、「LAN = 社内ネットワーク、WAN = 広域ネットワーク」とイメージすると理解が進みます。第3弾で学んだVPNもWANの一つとも言えます。WANにはいくつかの種類がありますが、専用線・閉域網・VPNなど、WANの種類によって通信品質やセキュリティが変わるため、運用やトラブルシュートでは「どのWANを使っているのか」を把握しておくことが欠かせません。

WANの種類 | 概要 | 向いている場所の例 | 特徴 |

専用線 | 企業が通信事業者から専用の回線を借りて構築する WAN | 本社〜工場、銀行、本社〜データセンター | 最高レベルの安定性・品質。高価。物理的に占有。 |

IP-VPN | 事業者の閉域 IP ネットワークを利用し、拠点間を仮想専用網で接続する方式 | 本社〜支店、小売店舗、病院グループ | インターネットを通らない高セキュリティ。価格と品質のバランスが良い。 |

広域イーサネット | 事業者が用意した“広域LAN”に各拠点を参加させる方式 | データセンター連携、仮想化基盤、開発環境 | 拠点間で同一LANを構成できる。柔軟だがやや高価 |

インターネットVPN | インターネット上で VPNを使って安全に拠点を接続する方式 | リモートワーク、小規模支店、海外拠点 | 安価で導入しやすいが、品質はベストエフォート。 |

VLAN(Virtual LAN)|“無線・有線を問わずネットワークを仮想的に区切る”

VLANとは1つの物理ネットワーク(スイッチ)を、論理的に分割する技術です。簡単に言うと、"同じスイッチにつながっていても別のネットワークとして分離できる仕組み"です。主に第二弾コラムで紹介したスイッチで設定することが多いです。有線・無線を問わず、ケーブルや物理環境を変えずに「仮想的にネットワークを分ける」ことができます。

そのため物理的にフロア全体で一つのLANしか引けない場合でもVLANを使用し論理的にLANを区切ることで、部署ごとにセキュリティを保った構成の実現が可能になります。

たとえば、

- 経理部用ネットワーク

- 情報システム部用ネットワーク

- 来客用ネットワーク

上記のように社内の経理部用と来客用のネットワークを分けたり、IoT機器を隔離したりできるため、セキュリティ対策として実務では重要な役割を担います。

後述するWi-FiのSSIDとも連動させることで、無線経由でも安全なネットワーク分離が可能になります。

NAT(Network Address Translation)|“社内と外部の“境界”で行われるアドレス変換”

NAT(ナット)は、社内ネットワークとインターネットの境界で欠かせない“アドレス変換”の仕組みです。社内のプライベートIPを利用する社内端末が外部インターネットに接続できるのは、このNAT変換のおかげです。NATは基本的に1対1の変換を指し、1対Nの変換を行う仕組みはNAPTと呼ばれています。企業では、十数台〜数千台の端末が1つのグローバルIPを共有して外部通信するため、NAT(NAPT)はネットワーク通信において重要な役割を担います。

社内ネットワークの多くはプライベートIPを使っており、そのままの状態ではインターネットへ通信できません。そこで第二弾コラムで紹介した社内ネットワークとインターネットをつなぐ玄関口である「ルーター(デフォルトゲートウェイ)」でNATが処理されます。NAT自体にセキュリティ機能そのものはありませんが、変換のしくみにより内部端末のアドレスやポートを外部に直接公開しないため、外部からの“無差別なスキャンや直接的な着信”は成立しにくくなります。そのためサイバー攻撃や不正アクセスの入口が絞り込まれる副次的な防御効果も生まれます。

一方で、社外から自社内のサーバーや機器へアクセスしてもらう場合は、ルーターで“特定の通信だけを中に通す設定(ポートフォワーディングや静的NAT)”が必要になります。必要な入り口だけを開けて、ほかは閉じておくことで、安全に外部公開が行えます。

SSID(Service Set Identifier)|“Wi-Fiネットワークの入口を示す名前”

SSID(エスエスアイディー)はWi-Fiのネットワークごとの入り口の名前のことです。

Wi-Fiの接続先一覧に表示される

- Office-WiFi

- Guest-WiFi

- Company-5GHz

などがSSIDにあたります。

SSIDを複数用意することで、以下のように用途別にWi-Fiを分けられます。

- 社員用

- ゲスト用

- IoT機器用

- 管理者用

用途ごとにSSIDを分け、内部的にはVLANと紐づけることで、無線でも部署別・用途別の安全なネットワークを実現できます。ゲスト用SSIDを分ける運用は、セキュリティ上の基本施策のひとつです。

また、SSID名は利用者が混乱しないよう命名ルールを統一することで、運用トラブルを防ぎやすくなります。

まとめ

今回は、ネットワークの“範囲”と“区切り”を理解するための5つの概念(LAN/WAN/VLAN/NAT/SSID)を整理しました。これらは互いに関連し、ネットワーク全体を正しく把握するための基盤となります。構造が見えるようになることで、トラブル切り分けや設計判断が格段に効率化します。

これまでの第1〜4弾で、「住所」「交通網」「安全な通路」「ネットワークの地図」と、ネットワークの構造を段階的に積み上げてきました。最終回となる第五弾では、ネットワークを“実際にどう運用し、どう品質を保つか”に踏み込みます。通信が遅い・会議が途切れる・ファイル共有が重い――日常の悩みの原因となる トラフィック/帯域幅/QoS/NAS/プロトコル を整理し、現場で役立つ知識としてまとめますので是非、ご覧ください。

突然、社内のネットワーク管理を任されてしまったあなたへ|最低限知っておきたい用語シリーズ

⇒第一弾 ネットワークの住所編

⇒第二弾 設計・中継に係わるネットワーク機器編

⇒第三弾 セキュア接続・アクセス制限編

⇒第四弾 ネットワーク構成・範囲・仮想化編

⇒第五弾 運用・品質・共用リソース編

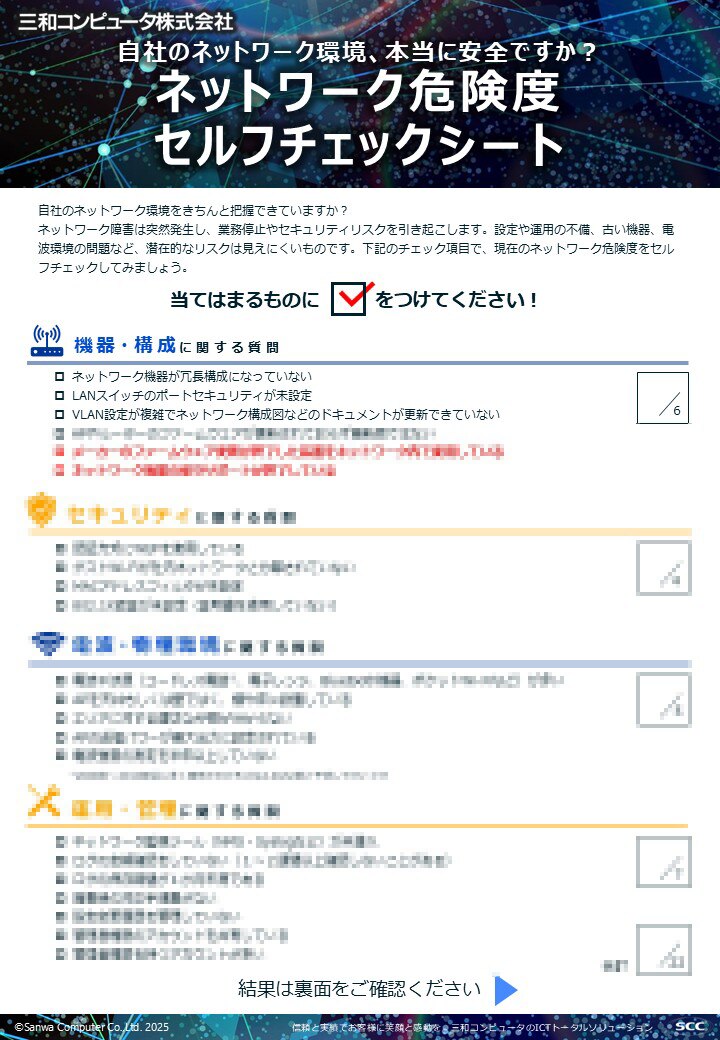

ネットワーク危険度セルフチェックシート

「自社のネットワークは本当に安全ですか?」

当てはまる項目にチェックを入れるだけで、ネットワーク危険度が分かるチェックシートを活用し、業務停止リスクをゼロに近づけましょう。

- ネットワーク危険度を診断する4区分・22項目のチェックリスト

- チェック結果からわかる危険度レベルと改善の目安

- 現状把握に役立つおすすめサービス情報

下記フォームにご記入ください。(1分)