社内LANが狙われる今、まず着手すべき7つのセキュリティ対策

サイバー攻撃は年々巧妙化し、企業の社内LANを経由して被害が広がるケースが増えています。特にランサムウェアは、社内に侵入した後に密かに情報収集を行い、そこから他の端末やサーバーへ横展開していく“攻撃チェーン型”の手口が主流になりつつあります。一度侵入を許してしまうと、社内LAN全体に影響が及び、業務停止や情報流出といった深刻な被害につながるおそれがあります。

こうした状況の中で、社内LANのセキュリティ対策には、従来の「外から入れない」発想だけではなく、「侵入を早く検知し、被害を広げない」視点が求められています。本記事ではネットワークを中心に、企業がまず着手したい社内LAN見直し7つのポイントを解説します。

社内LANのセキュリティ対策が不十分な場合に起こるリスク

社内LANのセキュリティ対策が不十分だと、攻撃者が内部に入り込んだ瞬間から被害が一気に広がる危険があります。従来は、ファイアウォールなどでインターネットとの境界を守ることが中心でしたが、現在はクラウドサービスやリモートアクセス、モバイル端末の活用が進み、社内と社外の境界線が複雑かつあいまいになっており、「境界で止めること」を前提にした防御だけでは対応しきれなくなっています。

最近のランサムウェアは、侵入してすぐに暗号化を始めるのではなく、まずは社内のネットワーク構成やサーバー、重要データの在りかを調査し、権限の高いアカウントを奪取したうえで、社内に横展開していくケースが目立ちます。ファイルサーバーや基幹システムが同時多発的に暗号化されると業務が長時間停止する事態になりかねません。

さらに、請求書通知やパスワード更新依頼など、実在の業務メールを装ったフィッシングによる認証情報の窃取や、クラウドストレージの共有設定ミスを突いた侵入など、攻撃の侵入口は多様化しています。「特定のサーバーだけを守ればよい」「インターネット接続部分さえ強固なら安心」といった考え方では、実際のリスクを十分にカバーできないのが現状です。

まず着手すべき7つのセキュリティ対策

ここからは、社内LANのセキュリティを見直す際に、まず押さえておきたい7つのポイントを紹介します。いずれも特別な取り組みではなく、「現状の把握」「ルールづくり」「ネットワーク設計」「端末対策」「教育」「監査」「インシデント対応」という、継続的な運用の土台として重要となる観点です。

①現状の把握:セキュリティ診断の実施

最初のステップは、現在の状態を正しく把握することです。社内LANの構成図が最新化されているか、どのネットワーク機器がどこに設置され、どのようなルールで通信を許可しているか、といった基本情報が整理されていないと、どこにリスクがあるのか判断できません。

具体的には、ルーターやスイッチ、ファイアウォールなどの設定内容、開放されているポート、無線LANのSSIDと認証方式、VPN接続の運用状況などを洗い出すことが重要です。また、OSやファームウェアのバージョン、パッチ適用状況も確認し、サポートが終了している機器やソフトウェアが残っていないかチェックします。

こうした診断を通じて、古い設定がそのまま温存されている箇所や、本来不要な通信が通ってしまっている箇所など、日常の運用だけでは気づきにくい弱点を可視化することができます。

②ルールづくり:セキュリティポリシーの策定

単に機器を導入しただけでは、十分なセキュリティは確保できません。社内全体で統一されたルール、つまりセキュリティポリシーを策定し、それに基づいて運用されていることが重要です。

例えば、ユーザーアカウントの発行・削除の手順、パスワードの長さや変更頻度、外部記憶媒体(USBメモリなど)の利用可否、個人所有端末(BYOD)の扱い、クラウドサービス利用時の申請フローなど、日々の業務に関わるルールを明文化しておく必要があります。

策定したポリシーは、文書として作成して終わりではなく、社員に周知し、教育や研修の中で繰り返し説明することで、実際の行動レベルに落とし込んでいくことが求められます。

③ネットワーク設計:ネットワークのセグメント化

もし1台の端末が侵害されても、社内LAN全体へ簡単に広がらないようにするためには、ネットワークのセグメント化が有効です。これは、用途や機密度に応じてネットワークをいくつかのグループに分割し、それぞれに異なる通信ルールを適用する考え方です。

例えば、一般社員の端末が接続するネットワークと、基幹システムが収容されているサーバーネットワーク、管理者が利用する運用・保守用ネットワークを分けることで、不正なプログラムがユーザー端末から直接基幹サーバーに到達する可能性を低減できます。

④端末対策:EDRを含むエンドポイント対策の強化

社内LANを取り巻く環境が変化する中で、攻撃の入口は「インターネットと社内ネットワークが繋がる出入口」だけではなくなっています。実際には、標的型メールの添付ファイルや、業務に見せかけたクラウドストレージの共有リンクなどを通じて、社員の端末そのものが狙われるケースが増えています。これらの通信は、一見すると通常の業務通信と変わらず、ファイアウォールなどの境界装置だけでは不審なものとして判別しにくいことがあります。

こうした状況に対応するため、端末内部の挙動を常に監視するEDR(Endpoint Detection and Response)の重要性が高まっています。EDRでは、普段利用されない不審なプログラムが急に実行されていないか、短時間に大量のファイルが暗号化されていないか、管理者権限の取得を試みる動きがないかなど、端末上の動きを細かく監視することができます。異常が検知された場合には、該当端末をネットワークから隔離したり、調査用のログを収集したりすることが可能です。

なお、EDRは従来のウイルス対策ソフトを置き換えるものではなく、補完する位置づけです。既存のアンチウイルスと併せて運用することで、既知・未知の脅威の双方に対して、よりきめ細かく対応できるようになります。

⑤教育:従業員へのセキュリティ教育

多くのサイバー攻撃は、人の不注意や思い込みを起点として発生します。どれだけ技術的な対策を強化しても、利用者が安易にパスワードを入力したり、不審な添付ファイルを開いたりしてしまうと、攻撃を許すきっかけになってしまいます。そのため、従業員一人ひとりの意識を高めるセキュリティ教育は欠かせません。

教育の内容としては、実際に多い攻撃パターンを具体的に示すことが効果的です。例えば、「取引先を名乗る請求書メールに偽の添付ファイルが含まれていたケース」や、「クラウドサービスのログイン画面に似せた偽サイトに誘導され、IDとパスワードが盗まれたケース」など、身近なケースを紹介すると、自分ごととして捉えやすくなります。また、機密情報の持ち出しルールや、社外でのWi-Fi利用時の注意点など、日常業務と結びついたテーマを取り上げることも重要です。

一度きりの研修で終わらせるのではなく、定期的なeラーニングや社内掲示、模擬フィッシングメールの訓練などを組み合わせることで、意識を継続的に維持・向上させることができます。

⑥監査:定期的なセキュリティ監査の実施

セキュリティ対策は、一度整備すればそれで完了というものではありません。新しい攻撃手法が次々と登場し、業務の進め方や利用するシステムも変化していく中で、当初想定していなかった通信経路や例外対応が増えていくことがあります。その結果、導入当初は問題のなかった構成が、時間の経過とともに弱点を抱えてしまうことも少なくありません。

定期的なセキュリティ監査では、セキュリティポリシーに沿った運用が継続できているか、ネットワーク機器やサーバーの設定が最新の状態に保たれているか、過去のインシデントやヒヤリハット事例が適切に反映されているかなどを確認します。

⑦インシデント対応:インシデント発生時の対応計画策定

どれだけ対策を重ねていても、インシデントが発生する可能性をゼロにすることはできません。そのため、「もし発生した場合にどう動くか」を事前に決めておくことが、被害を最小限に抑えるうえで非常に重要です。インシデント対応計画は、発生時の初動対応から、原因調査、復旧、再発防止策の検討までを一連の流れとして整理したものです。

具体的には、不審な挙動を検知した従業員が最初に連絡すべき窓口、連絡を受けた情報システム部門が行うべき確認事項、システムの停止やネットワーク遮断の判断を誰が行うのか、顧客や取引先、関係当局への報告が必要となる基準は何か、といった点を明確にしておきます。

ネットワーク対策だけでは防ぎきれない理由

社内LANのセキュリティ対策は重要ですが、ネットワーク機器の設定や構成の見直しだけで、すべての攻撃を防げるわけではありません。その理由のひとつは、攻撃が多くの場合「正規の通信に紛れて」行われる点にあります。

標的型メールでは、実在する取引先や社内の上司を名乗り、本物に見える文面と添付ファイル、あるいはクラウドストレージの共有リンクが送られてきます。メール自体は通常の業務メールと同じ経路を通るため、ファイアウォールの観点では不審な通信としては見えにくい場合があります。添付されたファイルにマクロが仕込まれていたり、リンク先が本物そっくりの偽ログイン画面になっていたりすると、利用者が気づかないままマルウェアを実行したり、IDとパスワードを入力してしまうことがあります。

クラウドサービスでも同様に、共有設定やアクセス権の誤りが攻撃のきっかけになることがあります。本来社内だけで共有すべきフォルダーが「リンクを知っていれば誰でもアクセス可能」になっていたり、不審な第三者によるアプリ連携を許可してしまい、データが外部にコピーされるといった事例も報告されています。

このように、境界防御だけでは見落としてしまうリスクに対応するためには、EDRなどによる端末側での挙動監視や、多要素認証・シングルサインオンなどを活用した認証・認可の強化、セキュリティ教育による利用者のリテラシー向上といった、複数の対策を組み合わせることが重要です。

まとめ

本記事で紹介した7つのポイントは、社内LANのセキュリティレベルを底上げし、万一侵入された場合でも被害の拡大を抑えるための土台となる取り組みです。

ただし、これらを実施すればランサムウェアやその他の攻撃を完全に防げるわけではありません。攻撃者の手口は常に変化しており、ネットワーク、エンドポイント、認証・認可、運用ルール、教育といった複数の要素を組み合わせて、継続的に改善していく姿勢が不可欠です。

まずは、自社の社内LANの現状を把握し、どのポイントから着手すべきかを整理するところから始めることが重要です。段階的に対策を積み上げていくことで、将来のリスクを着実に減らし、安心して業務を継続できる環境づくりにつながっていきます。

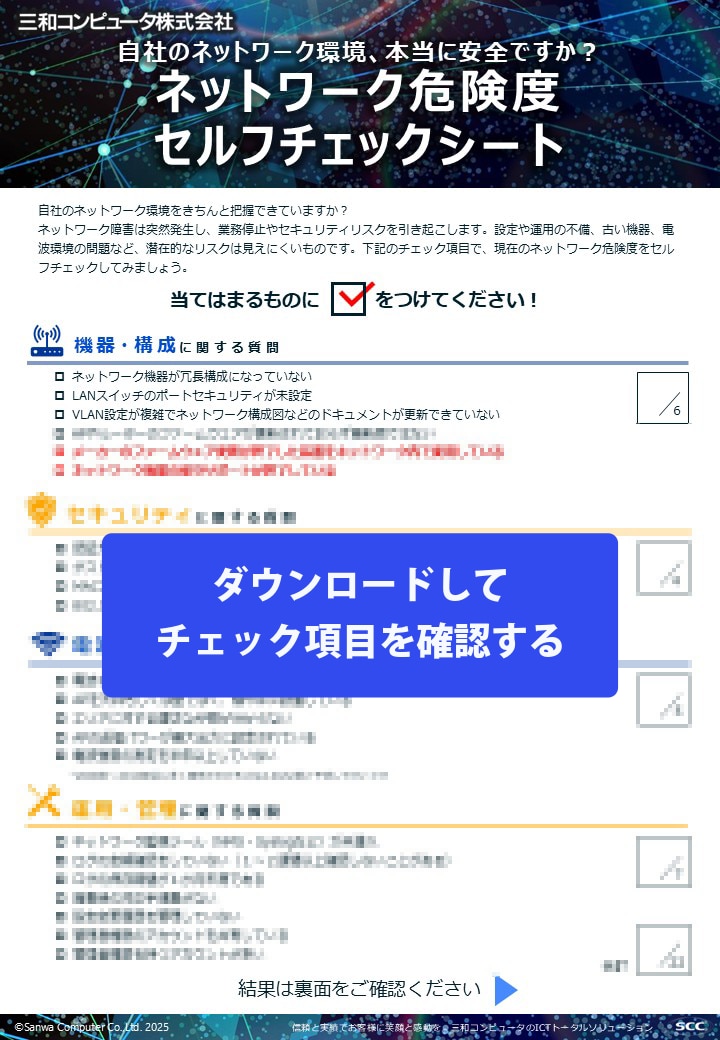

ネットワーク危険度セルフチェックのすすめ

ネットワークの見える化の第一歩として、自社のネットワーク危険度をセルフチェックしてみませんか?22項目のチェックで、自社のリスクを簡単に把握できます。診断結果は改善の優先順位付けにも役立ちます。

- ネットワーク危険度を診断する4区分・22項目のチェックリスト

- チェック結果からわかる危険度レベルと改善の目安

- 現状把握に役立つおすすめサービス情報

が掲載されている資料は下記ボタンからダウンロードできます。